Как с помощью Асмы Асад разрушили сирийскую армию? Подробности кибероперации

До падения режима Асада в Сирии, в смартфоны тысяч офицеров было внедрено шпионское ПО.

Как пишет Sabah, приложение, разработанное путем имитации фонда, поддерживаемого Асмой Асад, было распространено среди офицеров, занимавших критические должности в сирийской армии, через канал в Telegram.

Организация гуманитарной помощи, осуществляла выплаты определенных сумм офицерам, служащим в сирийской армии, под видом пожертвований через мобильное приложение под названием Syria Trust for Development (STFD), которое принадлежит «Сирийскому фонду развития».

Это мобильное приложение стало быстро распространяться среди офицеров. Пользователи, которые скачали приложение, вводили свои личные данные на внешнем веб-сайте, на который их направляли. Однако вся введенная информация была получена с помощью «Фишинга» — распространенного метода социальной инженерии, который встроен в веб-сайты.

Разработчики приложения знали, что никто не посмеет подвергнуть сомнению финансовый трафик приложения, поддерживаемого Асмой Асад. Кроме того, тот факт, что заявка была открыта для всех, легкодоступна и в разделы, которые необходимо было заполнить, входили такие вопросы, как «Какую помощь вы ожидаете?» и «Можете ли вы предоставить нам информацию о вашем финансовом положении?», гарантировал, что никаких сомнений по поводу заявки не возникнет.

Офицеры, которые хотели получить финансовую помощь под названием «пожертвование», ввели в заявку много информации, которая должна была остаться конфиденциальной, включая информацию о своей личности и семье, а также их военные должности. Таким образом, была создана карта армии, с использованием информации, принадлежащей командирам, офицерам связи и разведки, которые занимали высокие должности в сирийской армии.

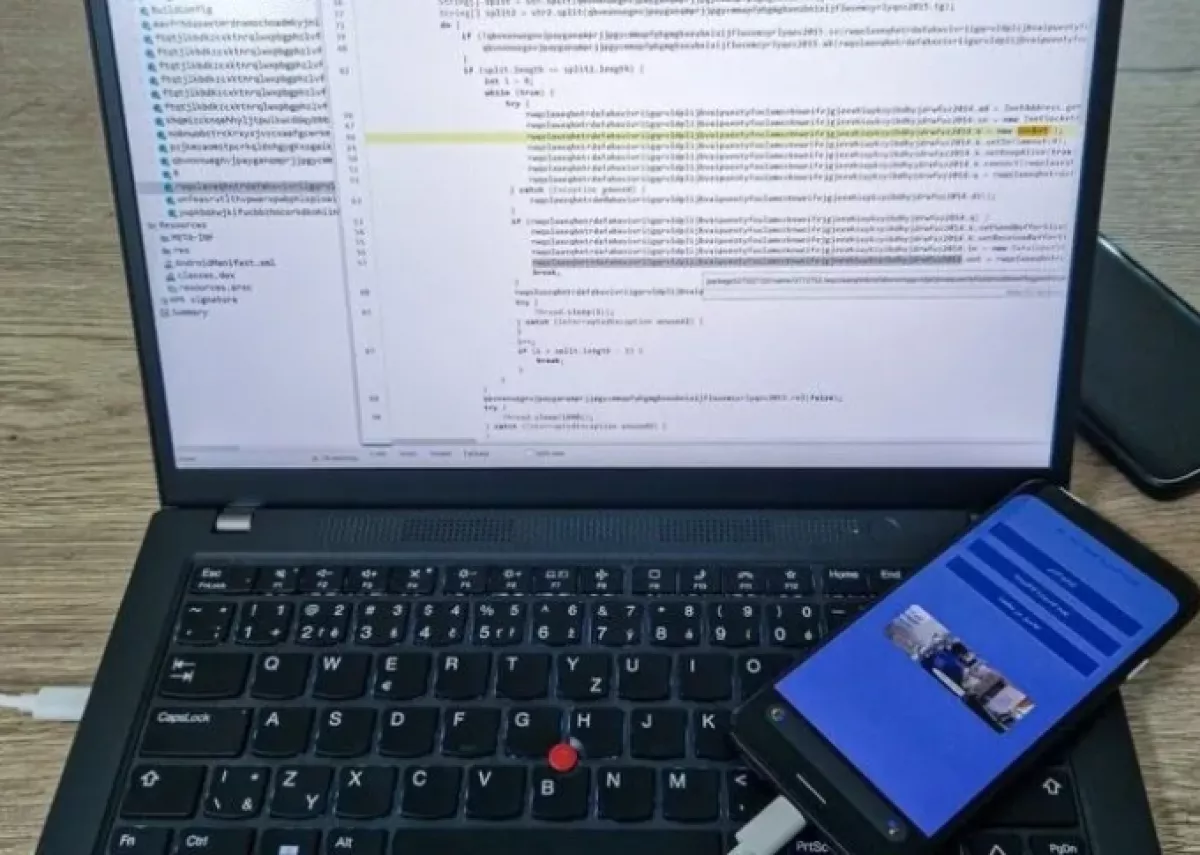

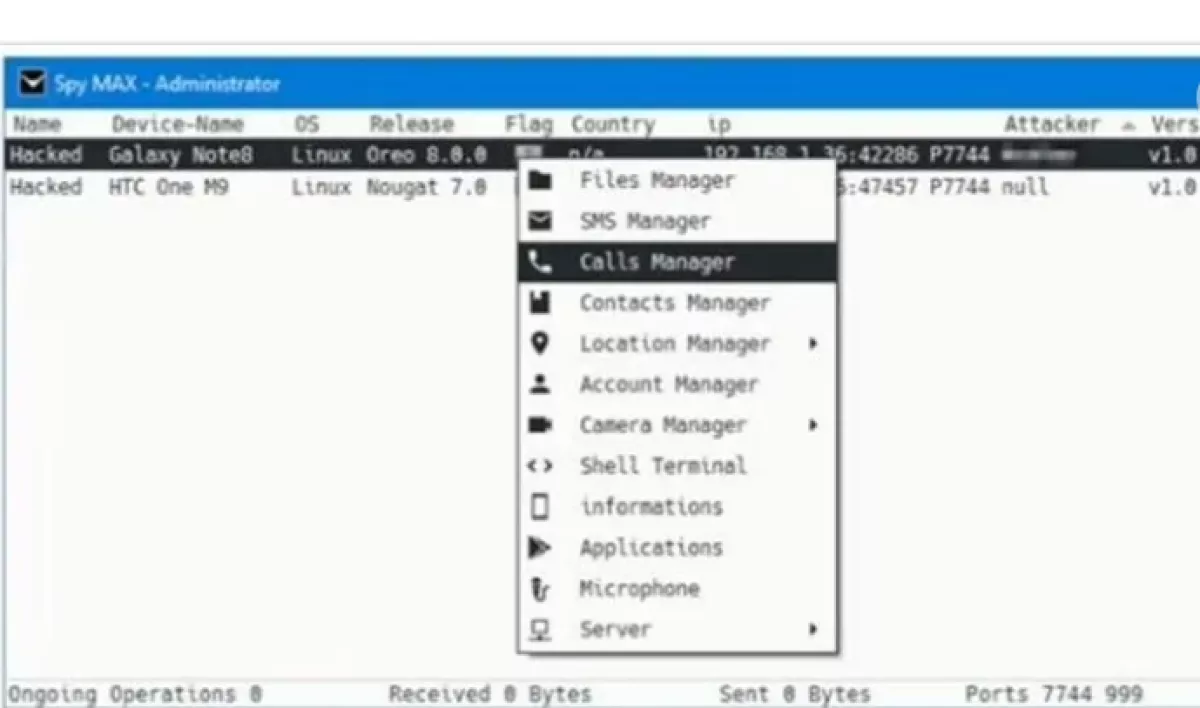

Затем начался второй этап операции, и на телефоны офицеров тайно установили SpyMax — популярный инструмент слежки на базе Android.

Благодаря чему можно было отслеживать множество конфиденциальной информации, включая микрофоны офицеров, камеры, сообщения, галереи и даже их текущее местоположение.

Благодаря этой шпионской программе, которая, как полагают, распространилась на телефоны через файлы APK, была получена динамическая разведывательная информация о текущем положении армии Асада.